A maneira como uma rede doméstica geralmente funciona é que qualquer pessoa com sua senha de rede pode se conectar à sua rede doméstica. No entanto, é possível adicionar outra camada de segurança em que apenas dispositivos específicos podem se conectar. Isso se chama filtragem de endereço MAC.

Lembre-se, no entanto, de que a filtragem de endereço Mac não é uma solução de segurança única. Só serve como um nível extra de dificuldade para hackers. É uma camada que eles ainda poderão romper (veja abaixo), mas qualquer coisa que dificulte as coisas para os hackers é sempre uma coisa boa.

Por que os dispositivos da lista de permissões?

O YourRouter lida com todo o tráfego de rede dentro e fora da sua rede doméstica. Decide se determinados dispositivos podem se conectar à sua rede doméstica.

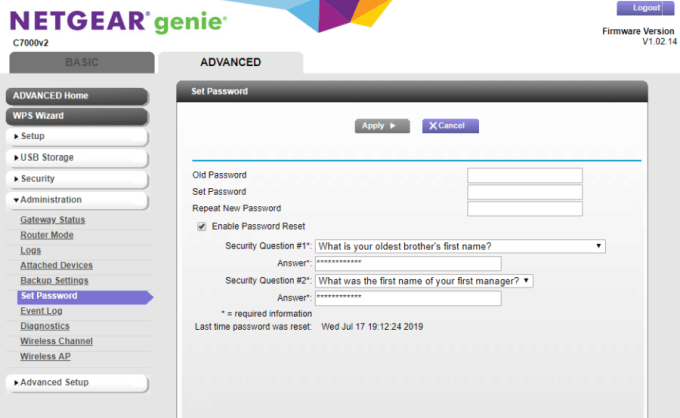

Normalmente, esse acesso é determinado pelo fato de o usuário do dispositivo digitar ou não a senha correta da rede. Esta é a senha que você configura na seção Definir senha, no menu Segurançado seu roteador.

Essa é a única barreira de segurança que impede que um hacker se conecte à sua rede. Se você configurou uma senha complexa, isso pode ser suficiente. Infelizmente, a maioria das pessoas define senha que é bastante fácil de decifrar usando ferramentas básicas de hackers.

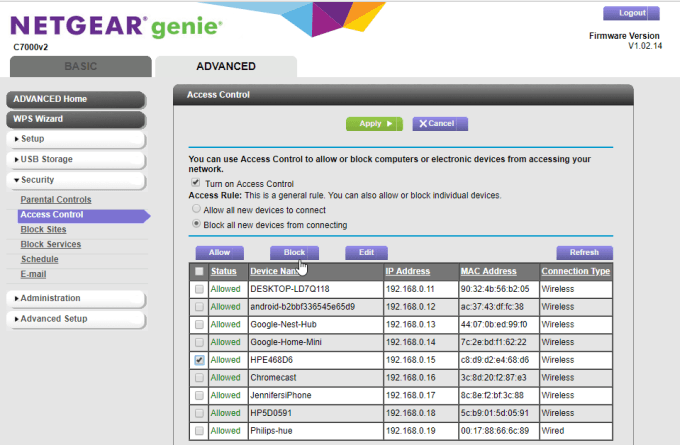

Você pode adicionar uma segunda camada de segurança, permitindo apenas que dispositivos específicos se conectem à sua rede doméstica.

In_content_1 all: [300x250] / dfp: [640x360]->Como funciona a filtragem de endereços MAC

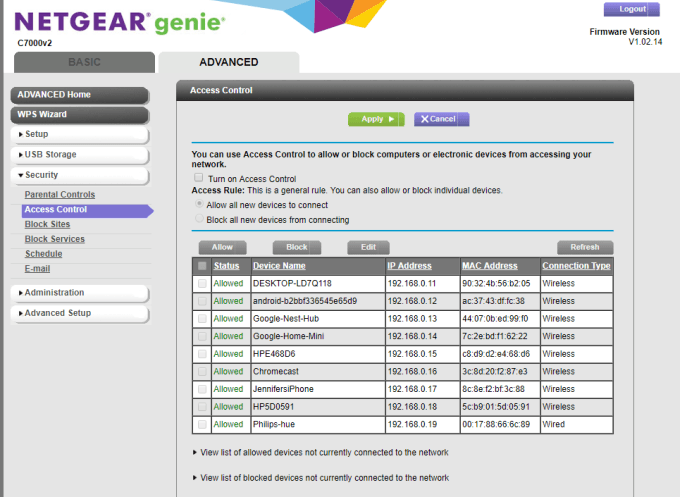

Você pode configurar seu roteador para permitir apenas dispositivos específicos, adicionando seus endereços MAC à lista de controle de acesso do roteador.

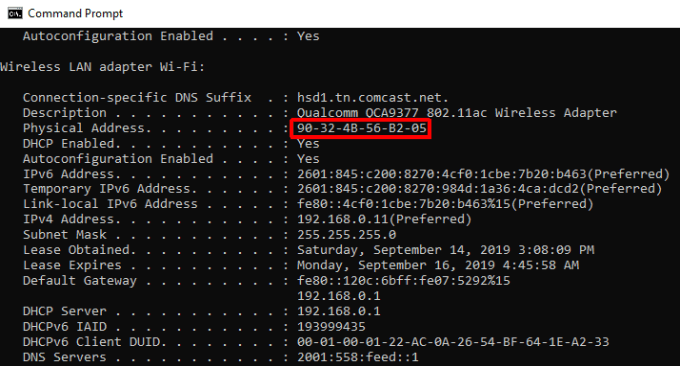

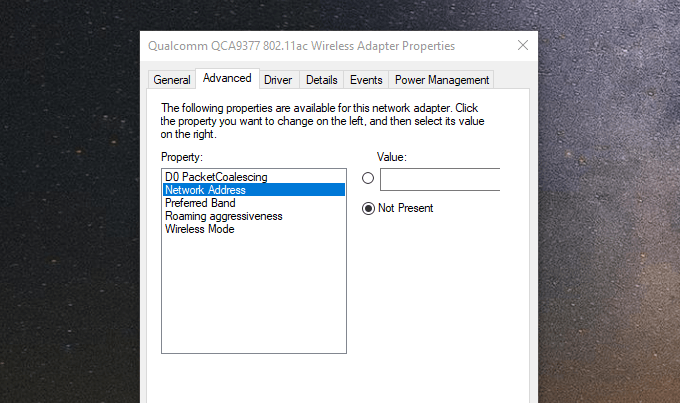

Alguns dispositivos permitem que você insira dispositivos e Endereços MAC manualmente. Mas, para fazer isso, você precisará saber o endereço MAC do computador que está se conectando.

Como identificar o endereço Mac do seu computador

Verificar o endereço do Mac em um sistema Windows é muito fácil.

No sistema aMacOS, o processo é um pouco diferente.

Você pode ver os procedimentos acima para encontrar um endereço MAC em um PC ou Mac, ou mesmo em outros dispositivos, com capturas de tela e detalhes adicionais, neste guia em como determinar um endereço MAC.

Dispositivos Ford, como o Google Home, Alexa, luzes Philips Hue ou outros dispositivos domésticos inteligentes, geralmente é possível encontrar o endereço MAC impresso na etiqueta abaixo do dispositivo. Geralmente, é o mesmo rótulo em que você encontra o número de série.

Depois de ter os endereços MAC para todos os dispositivos que precisam ser incluídos na lista de permissões, você pode fazer login no roteador e verificar se estão já conectado, ou adicione o endereço MAC à lista existente.

Como os hackers vencem a filtragem de endereços MAC

Existem várias maneiras pelas quais os hackers podem invadir sua conta. várias táticas para proteja sua rede doméstica e Wi-Fi. Os hackers também têm uma maneira de passar pela filtragem de endereços MAC.

Quando um hacker reconhece que está impedido de acessar sua rede por meio da filtragem de endereços MAC, tudo o que eles precisam fazer é falsificar seu próprio endereço MAC para corresponder a um dos endereços que você permitiu.

Eles fazem isso da seguinte forma:

Essa é a parte mais fácil. A parte difícil é que o hacker também precisará usar a ferramenta sniffing de um pacote para extrair os endereços MAC existentes que estão se comunicando no momento.sua rede. Essas ferramentas de software nem sempre são fáceis de usar pelos amadores e podem ser usadas corretamente.

Os sites da Othertech podem dizer que, como os hackers podem fazer isso, não vale a pena usar a filtragem de endereços MAC. Mas isso não é totalmente verdade. Se você não usa a filtragem de endereço MAC:

É por isso que é uma boa camada extra de proteção para sua rede, mas você não deve depender dela como sua única fonte de proteção. Os dispositivos específicos da lista de permissões devem ser usados como apenas uma parte do seu arsenal geral de proteção de rede.